Was ist ein Remote Access Trojaner?

Erfahren Sie, was ein Remote Access Trojaner (RAT) ist, welche Gefahren er birgt und wie Sie Ihre Geräte schützen können.

von Hans Müller | Aktualisiert 28.10.2025 | von Hans Müller

Was ist ein Remote Access Trojaner (RAT)?

Ein Remote Access Trojaner ist eine Art von Malware, die es einem Angreifer ermöglicht, ein Gerät ohne das Wissen oder die Zustimmung des Benutzers fernzusteuern. Diese Art von Malware ist besonders gefährlich, weil sie dem Opfer vollen Zugriff gewährt und so die Manipulation von Dateien, die Überwachung von Aktivitäten, den Diebstahl von Informationen und vieles mehr ermöglicht.

Was ist ein Trojaner?

Der Begriff „Trojaner“ bezieht sich auf jede Art von Malware, die sich als legitime Software tarnt und den Benutzer dazu verleitet, sie auf seinem Gerät zu installieren. Ist der Trojaner erst einmal auf dem Gerät, kann er eine Vielzahl bösartiger Aktionen durchführen, wie z. B. das Stehlen von Informationen oder das Öffnen von Hintertüren, durch die Angreifer Zugang zum System erhalten.

Wie funktioniert ein Remote Access Trojaner?

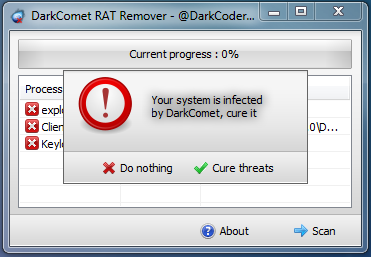

RATs werden oft ohne das Wissen des Benutzers installiert. Sobald sie in das System eingedrungen sind, arbeiten sie im Hintergrund und ermöglichen es dem Angreifer, das Gerät aus der Ferne zu steuern. Einige fortgeschrittene Remote Access Trojanern können sogar den Bildschirm aufzeichnen, Keylogger durchführen und Kameras und Mikrofone aktivieren. Zu den bekanntesten RATs gehören DarkComet, njRAT und BlackShades, die alle in großen Cyberangriffskampagnen eingesetzt wurden.

Gängige Methoden zur Verbreitung von RATs

1. Bösartige E-Mails

Eine der häufigsten Methoden sind E-Mails mit bösartigen Anhängen. Der Benutzer wird dazu verleitet, die Datei herunterzuladen und auszuführen, wodurch den Remote-Access-Trojanern aktiviert wird.

2. Infizierte Websites

RATs können auch über kompromittierte Websites verbreitet werden, bei denen die Malware automatisch heruntergeladen wird, wenn die Seite besucht wird.

3. Raubkopierte Software

Die Verwendung raubkopierter Software ist ein weiterer häufiger Infektionsweg, da raubkopierte Dateien häufig mit Trojanern infiziert sind.

Folgen einer Infektion mit dem Remote Access Trojaner

Die Folgen einer RAT-Infektion können verheerend sein. Die Angreifer haben vollen Zugriff auf persönliche Informationen, Dateien, Passwörter und in einigen Fällen sogar auf die Webcam und das Mikrofon des Geräts. Häufige Folgen sind:

Datendiebstahl: RATs können persönliche Informationen stehlen, darunter Kennwörter, Bankdaten und sensible Dateien.

Vollständige Kontrolle über das Gerät: Angreifer können das infizierte System so manipulieren, als wären sie physisch anwesend.

Installation weiterer Malware: Remote-Access-Trojanern ermöglichen die Installation anderer Arten von Malware, z. B. Ransomware oder Spyware.

Spionage: Die Fernaktivierung der Kamera oder des Mikrofons ermöglicht es Angreifern, ihre Opfer ohne deren Wissen auszuspionieren.

Verwendung des Geräts für Angriffe: Das kompromittierte Gerät kann für weitere Angriffe verwendet werden, z. B. für DDoS-Angriffe.

Anzeichen dafür, dass ein Gerät mit einem Fernzugriffstrojaner infiziert sein könnte

Es gibt mehrere Anzeichen, die darauf hindeuten, dass Ihr Gerät mit einem Remote Access Trojanern infiziert ist, darunter:

Ungewöhnlich langsame Leistung

Programme werden ohne Ihr Zutun geöffnet oder geschlossen

Seltsame Maus- oder Tastaturbewegungen

Ungewöhnlicher Datenverbrauch oder verdächtige Netzwerkaktivitäten

Unerwartete Verwendung der Webcam oder des Mikrofons, was darauf hindeuten kann, dass jemand Sie ausspioniert

Wie Sie sich vor Remote Access Trojanern schützen können

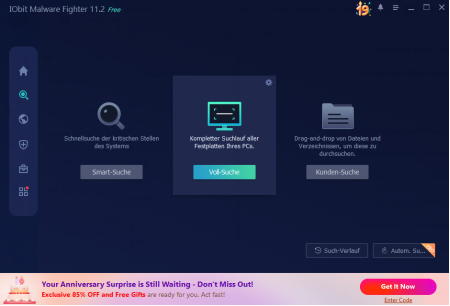

1. Verwenden Sie ein zuverlässiges Antivirenprogramm: IObit Malware Fighter

Eine der besten Möglichkeiten, Ihr Gerät vor RATs zu schützen, ist die Verwendung eines zuverlässigen Antivirenprogramms wie IObit Malware Fighter. Diese Software wurde entwickelt, um Trojaner, einschließlich Remote-Access-Trojanern, zu erkennen und zu entfernen, bevor sie Ihr System infiltrieren können. IObit Malware Fighter bietet Echtzeitschutz und verfügt über eine fortschrittliche Anti-Malware-Engine, die selbst die raffiniertesten Bedrohungen erkennen kann.

Darüber hinaus enthält IObit Malware Fighter eine Kameraschutzfunktion, die Angreifer daran hindert, ohne Ihre Erlaubnis auf Ihre Webcam zuzugreifen. Es schützt auch vor einer Vielzahl anderer Arten von Malware, wie Ransomware, Spyware und Viren.

2. Halten Sie Ihre Software auf dem neuesten Stand

Es ist wichtig, sowohl das Betriebssystem als auch die von Ihnen verwendeten Anwendungen auf dem neuesten Stand zu halten. Software-Updates enthalten oft Sicherheits-Patches, die Schwachstellen beheben, die RATs ausnutzen können. Die Einrichtung automatischer Updates ist eine einfache Methode, um sicherzustellen, dass Ihr Gerät stets geschützt ist.

3. Vermeiden Sie das Herunterladen von Dateien aus nicht vertrauenswürdigen Quellen

Die meisten RAT-Infektionen entstehen durch das Herunterladen von Dateien aus nicht vertrauenswürdigen Quellen. Vermeiden Sie es, auf verdächtige Links zu klicken, laden Sie Software nur von seriösen Quellen herunter und öffnen Sie keine unaufgeforderten E-Mails - das sind wirksame Maßnahmen, um sich vor einer möglichen Infektion zu schützen.

Fazit

Trojaner für den Fernzugriff stellen sowohl für Privatanwender als auch für Unternehmen eine erhebliche Bedrohung dar. Diese Trojaner Pferd ermöglichen es Angreifern, die volle Kontrolle über ein kompromittiertes Gerät zu erlangen, was zu Datendiebstahl, Spionage oder der Installation weiterer Malware führen kann. Die beste Verteidigung gegen diese Angriffe ist ein proaktiver Schutz: Verwenden Sie fortschrittliche Schutzprogramme wie IObit Malware Fighter, halten Sie Ihre Software auf dem neuesten Stand und vermeiden Sie das Herunterladen von Dateien aus nicht vertrauenswürdigen Quellen. Mit diesen Schritten können Sie das Risiko, Opfer eines RAT-Angriffs zu werden, erheblich verringern.

Häufig gestellte Fragen (FAQs)

1. Was ist ein Remote Access Trojaner?

Ein RAT ist eine Art von Malware, die es Angreifern ermöglicht, ein infiziertes Gerät aus der Ferne zu steuern.

2. Wie kann ich einen RAT bekommen?

RATs werden häufig über bösartige E-Mails, infizierte Websites und raubkopierte Software verbreitet.

3. Wie kann ich feststellen, ob mein Gerät mit einem Remote-Access-Trojaner infiziert ist?

Einige Anzeichen sind eine langsame Leistung, ein merkwürdiges Verhalten von Anwendungen und die unbefugte Nutzung von Kamera oder Mikrofon.

4. Was sollte ich tun, wenn ich vermute, dass ich ein Remote-Access-Trojaner habe?

Führen Sie einen Scan mit Ihrer Antiviren-Software durch und trennen Sie das Gerät sofort vom Netzwerk.

5. Wie kann ich mich vor RATs schützen?

Halten Sie Ihre Software auf dem neuesten Stand, verwenden Sie ein zuverlässiges Antivirenprogramm wie IObit Malware Fighter und vermeiden Sie das Herunterladen von Dateien aus nicht vertrauenswürdigen Quellen.

Autor

Hans Müller

Hans Müller ist ein erfahrener Experte für Windows-Systeme sowie für Computerhardware und -software. Er widmet sich der Erstellung praxisnaher und leicht verständlicher Artikel, um Nutzern dabei zu helfen, Computerprobleme effizient zu lösen und neue technologische Lösungen zu entdecken.

})