¿Qué es un Remote Access Trojan?

Descubre qué es un Remote Access Trojan (RAT), cómo funciona, sus peligros y cómo proteger tu dispositivo con herramientas como IObit Malware Fighter.

por Jesus | Actualizado 08.04.2026 | por Jesus

1. ¿Qué es Remote Access Trojan (RAT)?

Un Remote Access Trojan (o troyano de acceso remoto) es un tipo de malware que permite a un atacante controlar de forma remota un dispositivo sin el conocimiento o el consentimiento del usuario. Este tipo de software malicioso es particularmente peligroso porque otorga acceso completo a la víctima, permitiendo la manipulación de archivos, el monitoreo de actividades, el robo de información, y mucho más.

2. ¿Qué es un troyano?

El término "troyano" hace referencia a cualquier tipo de malware que se disfraza de un software legítimo, engañando al usuario para que lo instale en su dispositivo. Una vez dentro, el troyano puede realizar diversas acciones maliciosas, como robar información o abrir puertas traseras para que los atacantes accedan al sistema.

3. ¿Cómo funciona un Remote Access Trojan?

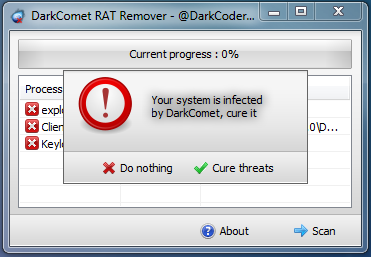

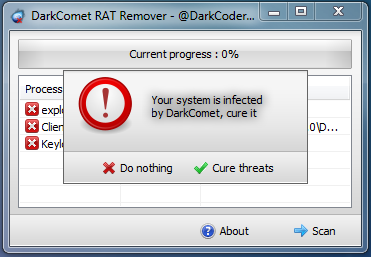

Los RATs suelen ser instalados sin el conocimiento del usuario. Una vez dentro del sistema, operan en segundo plano, permitiendo que el atacante controle el dispositivo de forma remota. Algunos RATs avanzados incluso permiten la captura de pantallas, el registro de teclas (keylogging) y la activación de cámaras y micrófonos. Algunos de los RATs más conocidos incluyen DarkComet, njRAT y BlackShades, todos los cuales han sido utilizados en grandes campañas de ciberataques.

4. Métodos comunes de distribución de los RATs

4.1 Correos electrónicos maliciosos

Uno de los métodos más comunes es a través de correos electrónicos que contienen archivos adjuntos maliciosos. El usuario es engañado para descargar y ejecutar el archivo, lo que activa el RAT.

4.2 Sitios web infectados

Los RATs también pueden ser distribuidos a través de sitios web comprometidos, donde el malware se descarga automáticamente al visitar la página.

4.3 Software pirata

El uso de software pirata es otra vía común de infección, ya que los archivos pirateados suelen estar infectados con troyanos.

5. Consecuencias de una infección por Remote Access Trojan

Las consecuencias de una infección por un RAT pueden ser devastadoras. Los atacantes tienen acceso completo a la información personal, archivos, contraseñas y, en algunos casos, incluso a la cámara web y el micrófono del dispositivo. Las consecuencias comunes incluyen:

-

Robo de datos: Los RATs pueden robar información personal, incluidas contraseñas, credenciales bancarias y archivos sensibles.

-

Control total del dispositivo: Los atacantes pueden manipular el sistema infectado como si estuvieran físicamente presentes.

-

Instalación de más malware: Los RATs permiten la instalación de otros tipos de malware, como ransomware o spyware.

-

Espionaje: La activación remota de la cámara o el micrófono permite a los atacantes espiar a las víctimas sin su conocimiento.

-

Uso del dispositivo en ataques: El dispositivo comprometido puede ser utilizado para llevar a cabo ataques adicionales, como ataques DDoS.

6. Señales de que tu dispositivo podría estar infectado con un Remote Access Trojan

Existen varias señales que podrían indicar que tu dispositivo está infectado por un RAT, incluyendo:

- Rendimiento inusualmente lento

- Programas que se abren o cierran sin tu intervención

- Movimientos extraños del ratón o del teclado

- Consumo inusual de datos o actividad sospechosa en la red

- El uso inesperado de la cámara web o el micrófono, lo cual puede indicar que alguien está espiando

7. Cómo protegerte de los Remote Access Trojans

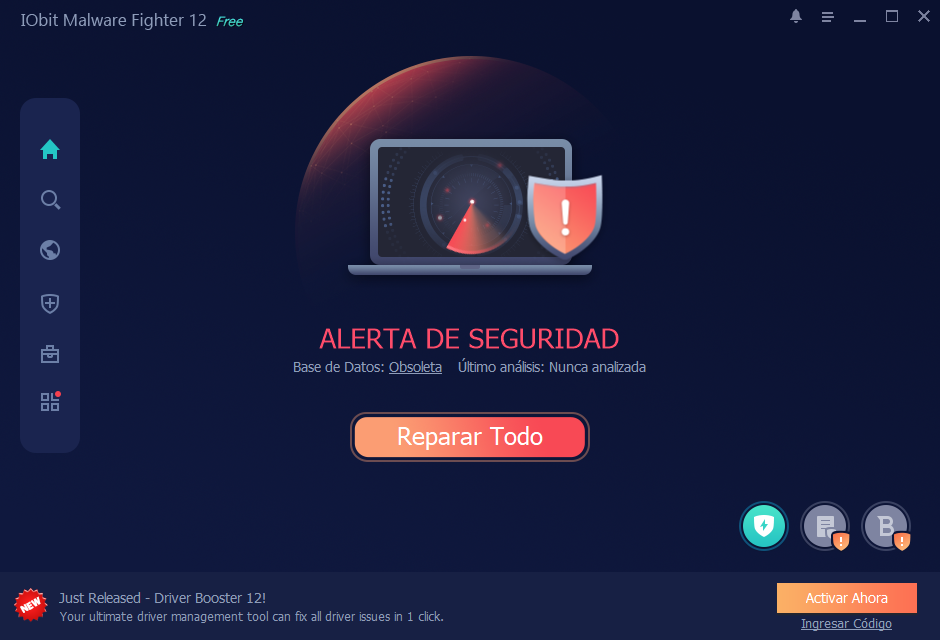

Una de las mejores formas de proteger tu dispositivo de los RATs es utilizando un antivirus confiable como IObit Malware Fighter. Este software está diseñado para detectar y eliminar troyanos, incluidos los RATs, antes de que puedan infiltrarse en tu sistema. IObit Malware Fighter ofrece protección en tiempo real y cuenta con un motor anti-malware avanzado que puede detectar incluso las amenazas más sofisticadas.

Además, IObit Malware Fighter incluye una función de protección de cámara, que impide que los atacantes accedan a tu webcam sin tu permiso. También protege contra una variedad de otros tipos de malware, como ransomware, spyware y virus.

7.2 Mantener el software actualizado

Es fundamental mantener tanto el sistema operativo como las aplicaciones que utilizas actualizadas. Las actualizaciones de software suelen incluir parches de seguridad que corrigen vulnerabilidades que los RATs pueden explotar. Configurar las actualizaciones automáticas es una forma sencilla de asegurarte de que tu dispositivo siempre esté protegido.

7.3 Evitar descargar archivos de fuentes no confiables

La mayoría de las infecciones por RATs ocurren debido a la descarga de archivos de fuentes no confiables. Evitar hacer clic en enlaces sospechosos, descargar software solo de fuentes legítimas y no abrir correos electrónicos no solicitados son medidas efectivas para protegerte de una posible infección.

8. Conclusión

Los Remote Access Trojans representan una amenaza significativa tanto para los usuarios individuales como para las empresas. Estos troyanos permiten a los atacantes tener control total sobre un dispositivo comprometido, lo que puede llevar al robo de datos, el espionaje o la instalación de más malware. La mejor defensa contra estos ataques es ser proactivo en términos de ciberseguridad: utilizar herramientas de protección avanzadas como IObit Malware Fighter, mantener el software actualizado y evitar descargar archivos de fuentes no confiables. Con estos pasos, puedes reducir considerablemente el riesgo de ser víctima de un RAT.

Preguntas Frecuentes (FAQs)

¿Qué es un Remote Access Trojan?

Un RAT es un tipo de malware que permite a los atacantes controlar de forma remota un dispositivo infectado.

¿Cómo se puede contraer un RAT?

Los RATs suelen distribuirse a través de correos electrónicos maliciosos, sitios web infectados y software pirata.

¿Cómo puedo saber si mi dispositivo está infectado con un RAT?

Algunas señales incluyen rendimiento lento, aplicaciones que se comportan de manera extraña y el uso no autorizado de la cámara o el micrófono.

¿Qué debo hacer si sospecho que tengo un RAT?

Ejecuta un análisis con tu software antivirus y desconecta el dispositivo de la red inmediatamente.

¿Cómo puedo protegerme de los RATs?

Mantén tu software actualizado, usa un antivirus confiable como IObit Malware Fighter y evita descargar archivos de fuentes no confiables.

Autor

Jesus

Apasionado por la tecnología y el mundo digital, lleva años escribiendo sobre software, Windows y soluciones para mejorar el rendimiento del PC. Le gusta probar herramientas, explicar temas técnicos de forma sencilla y compartir consejos útiles para el día a día. En sus artículos busca combinar información práctica con un tono cercano, para que cualquier usuario pueda resolver problemas informáticos sin complicaciones.