OpenClaw est-il dangereux ? risques + solution fiable

OpenClaw est populaire mais ciblé par des malwares. Découvrez comment éviter les faux installateurs et sécuriser Windows efficacement.

par Estelle Durand | Mise à jour 08.04.2026 | par Estelle Durand

OpenClaw attire les utilisateurs souhaitant exécuter un projet open source en local. Cependant, toute installation locale comporte des risques : fichiers altérés, dépendances compromises ou comportements inattendus. En soi, le déploiement d’OpenClaw n’est pas dangereux : le risque dépend surtout de l’usage et des éléments exécutés. Si des scripts ou programmes malveillants sont introduits ou exécutés pendant son utilisation, ils peuvent compromettre le système.

OpenClaw est-il sûr ?

OpenClaw n’est pas intrinsèquement dangereux. Le danger vient de :

En pratique, ce n’est pas l’outil, mais son écosystème qui pose problème.

Pourquoi OpenClaw est une cible

OpenClaw a connu une montée en popularité très rapide, notamment sur GitHub. Cette visibilité accrue attire naturellement l’attention des cybercriminels, qui privilégient ce type de projets largement recherchés et téléchargés.

Lorsqu’un outil devient tendance, il devient aussi une opportunité. Les attaquants reproduisent alors un schéma bien établi : ils créent des copies crédibles du projet, les diffusent via des canaux légitimes comme GitHub ou les moteurs de recherche, puis incitent les utilisateurs à télécharger ces versions falsifiées.

Une fois exécutés, ces fichiers ne contiennent pas nécessairement le logiciel attendu. Ils peuvent installer des programmes malveillants capables de voler des données personnelles, récupérer des identifiants ou utiliser la machine comme relais pour d’autres activités. Dans certains cas, l’objectif est simplement financier, par exemple via la revente d’accès ou l’exploitation des ressources du système.

Ce mécanisme ne vise pas spécifiquement OpenClaw en tant que technologie, mais s’inscrit dans une logique plus large : tout logiciel populaire, surtout en open source, peut être détourné si les utilisateurs ne vérifient pas précisément ce qu’ils téléchargent.

Faux installateurs OpenClaw : une menace bien réelle

Une campagne de diffusion de faux installateurs OpenClaw a été identifiée en 2026 par des chercheurs en cybersécurité. Elle repose sur des techniques relativement simples, mais efficaces, qui exploitent la confiance accordée aux plateformes connues.

Le scénario observé est le suivant :

des résultats de recherche Bing, y compris ceux générés par l’IA, renvoient vers des pages GitHub

ces pages imitent un dépôt OpenClaw légitime (nom proche, interface crédible)

l’utilisateur télécharge un fichier présenté comme un installateur officiel

ce fichier contient en réalité un programme malveillant

Une fois exécuté, l’installateur ne se contente pas d’installer OpenClaw, voire ne l’installe pas du tout. Il peut déployer différents types de malwares, notamment :

Vidar, un infostealer conçu pour récupérer des mots de passe, des cookies et d’autres données sensibles

GhostSocks, un malware qui transforme la machine en proxy, utilisable à distance pour des activités frauduleuses

Les conséquences peuvent être importantes :

compromission de comptes en ligne

fuite de données personnelles ou professionnelles

utilisation du système à l’insu de l’utilisateur (trafic réseau, opérations automatisées)

Un point souvent sous-estimé mérite d’être souligné. Le fait qu’un fichier soit hébergé sur GitHub ne garantit pas sa fiabilité. De même, la présence d’un lien dans les résultats Bing ne constitue pas une validation de sécurité. Ces plateformes peuvent être utilisées comme vecteurs de diffusion, notamment lorsqu’elles sont exploitées dans des campagnes de référencement malveillant.

À lire aussi : Deux catégories de logiciels malveillants

Autres risques : npm et extensions OpenClaw

Packages npm malveillants

Au-delà des faux installateurs, l’écosystème OpenClaw peut aussi être exposé via des dépendances compromises. Des cas de faux packages npm ont déjà été signalés, se présentant comme des composants liés à OpenClaw.

Leur fonctionnement est généralement le suivant :

ils se font passer pour des modules légitimes ou utiles

ils sont intégrés lors de l’installation ou de la configuration

ils exécutent du code malveillant en arrière-plan

Dans les cas observés, ces packages étaient conçus pour :

collecter des données sensibles

intercepter des informations système

établir une communication avec un serveur distant

Ce type de menace est particulièrement difficile à détecter, car il s’intègre directement dans la chaîne d’installation.

Extensions (“skills”) compromises

OpenClaw permet d’ajouter des extensions, souvent appelées “skills”, afin d’étendre ses fonctionnalités. Ce mécanisme, utile en apparence, introduit aussi un risque important.

Chaque “skill” peut exécuter du code avec un certain niveau d’accès au système. Cela signifie concrètement :

exécution de scripts externes

interaction avec les fichiers locaux

accès potentiel au réseau

Si une extension est malveillante ou compromise, elle peut devenir un point d’entrée direct pour une attaque.

Des analyses ont montré que certains modules pouvaient contenir :

La difficulté réside dans le fait que ces extensions peuvent paraître légitimes et fonctionner normalement, tout en exécutant des actions invisibles.

Comment installer OpenClaw en toute sécurité

Sécuriser l’installation repose sur une approche progressive. Chaque étape réduit le niveau de risque.

Étape 1 : vérifier la source

Avant tout téléchargement, il est essentiel de s’assurer de l’origine du projet :

privilégier uniquement le dépôt officiel

examiner l’historique du projet (activité, fréquence des mises à jour)

vérifier la cohérence des contributeurs et des discussions

Un dépôt récent ou peu actif doit être considéré avec prudence.

Étape 2 : vérifier les fichiers

Une fois le fichier téléchargé, il convient de valider son intégrité :

comparer le checksum (SHA256) lorsqu’il est disponible

analyser le fichier avec un outil de sécurité

se méfier des exécutables qui servent uniquement d’“installateur”

Cette étape permet d’identifier rapidement les fichiers altérés ou suspects.

Étape 3 : utiliser un environnement isolé

Exécuter OpenClaw dans un environnement contrôlé limite fortement les impacts en cas de problème.

Niveaux d’isolation recommandés

| Niveau |

Solution |

| Basique |

utiliser un compte Windows sans droits administrateur |

| Intermédiaire |

exécuter via Windows Sandbox |

| Avancé |

utiliser une machine virtuelle dédiée |

Plus l’isolation est élevée, plus le système principal est protégé.

Étape 4 : surveiller après installation

Même après une installation réussie, une phase d’observation reste indispensable :

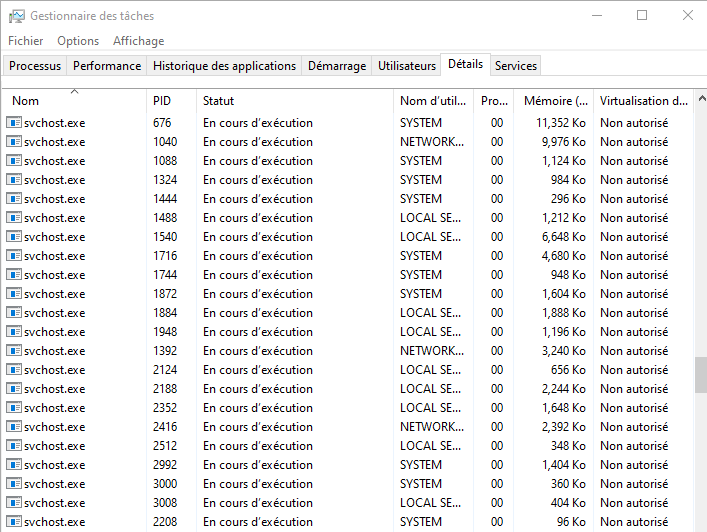

vérifier les processus actifs dans le Gestionnaire des tâches

surveiller les connexions réseau inhabituelles

identifier les nouveaux fichiers ou modifications système

Un comportement anormal après installation doit être traité immédiatement.

Comment détecter une infection liée à OpenClaw

Même en prenant des précautions, un risque subsiste. Il est donc essentiel de savoir identifier rapidement un comportement anormal après installation.

Signaux d’alerte à surveiller

Certains indicateurs doivent attirer l’attention, surtout s’ils apparaissent peu de temps après avoir installé ou exécuté OpenClaw :

utilisation anormalement élevée du CPU ou du réseau, sans activité explicite

apparition de processus inconnus dans le Gestionnaire des tâches

connexions sortantes vers des adresses inhabituelles

accès suspect à certains comptes (alertes de connexion, sessions inconnues)

Pris isolément, ces signes ne confirment pas toujours une infection. En revanche, leur combinaison doit inciter à lancer une vérification approfondie.

Protéger efficacement Windows

Les menaces liées à OpenClaw peuvent être discrètes, avec une exécution en mémoire ou des comportements difficiles à détecter.

Dans ce contexte, une protection classique peut ne pas suffire. Il peut être utile d’ajouter une couche de surveillance en temps réel avec un outil comme IObit Malware Fighter.

Ce type de solution apporte une couche supplémentaire en permettant par exemple :

de garder un œil sur les processus en cours d’exécution

de repérer des comportements inhabituels

d’alerter en cas d’activité réseau suspecte

L’idée n’est pas de remplacer les protections existantes, mais d’ajouter une surveillance complémentaire, particulièrement utile après l’installation d’un logiciel provenant d’une source externe.

Bonnes pratiques sécurité

Ne jamais faire confiance à un lien Bing sans vérification

Vérifier chaque téléchargement

Éviter les exécutables inconnus

Ne pas utiliser le mode administrateur

Surveiller le système après installation

À lire aussi : svchost.exe : c’est quoi, virus ou erreur

Auteur

Estelle Durand

Estelle Durand est une éditrice tech expérimentée, spécialisée dans les contenus liés à l’informatique et aux usages numériques. Elle élabore des articles et guides structurés, alliant précision technique et clarté rédactionnelle. Son approche vise à rendre accessibles des sujets complexes, tout en maintenant un haut niveau d’exigence éditoriale.